记第一次申请CVE流程

前言

CVE漏洞编号比CNVD原创漏洞好申请,且收录范围广,大到二进制漏洞小到敏感信息泄露、CSRF都可以提交,只要没重复提交过即可,审核时间大概在一个月左右。

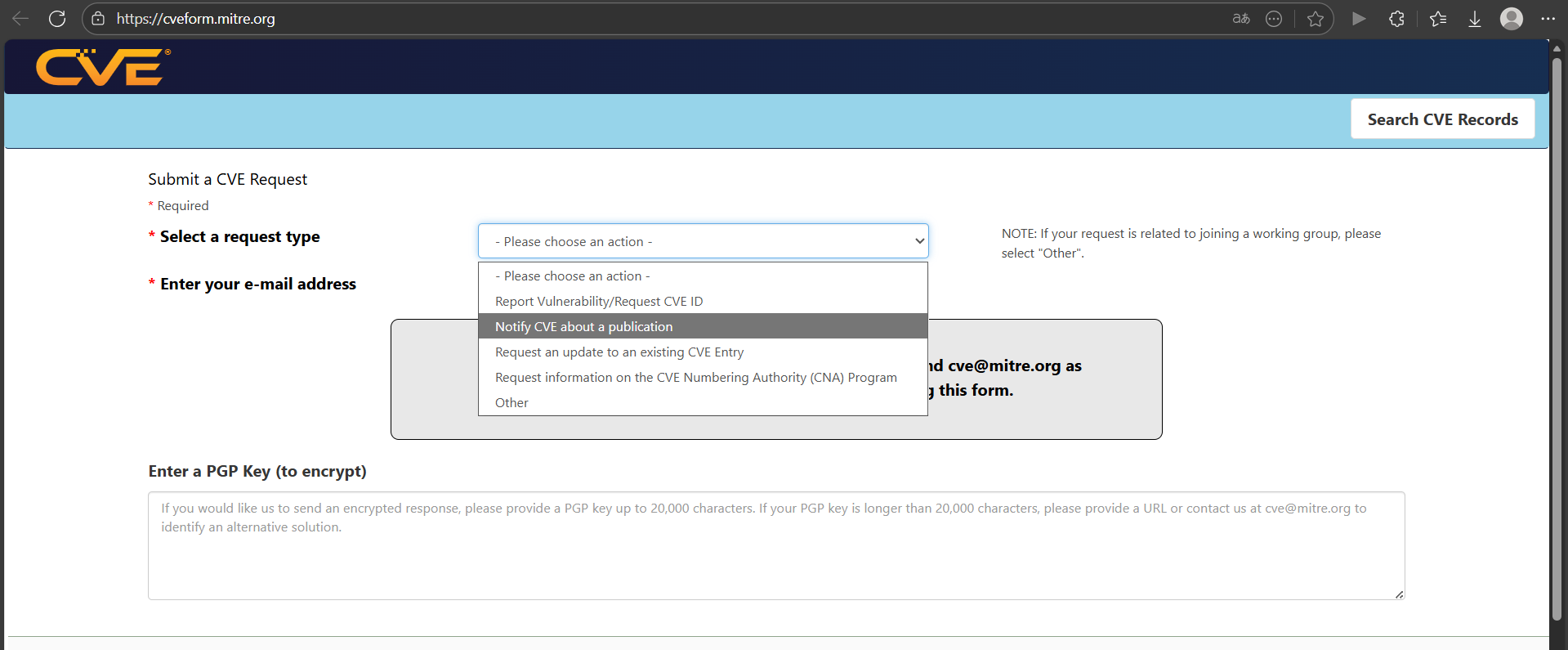

一般通过Mitre官方平台:https://cveform.mitre.org申请和公开,申请和公开是两个流程。

CVE编号申请

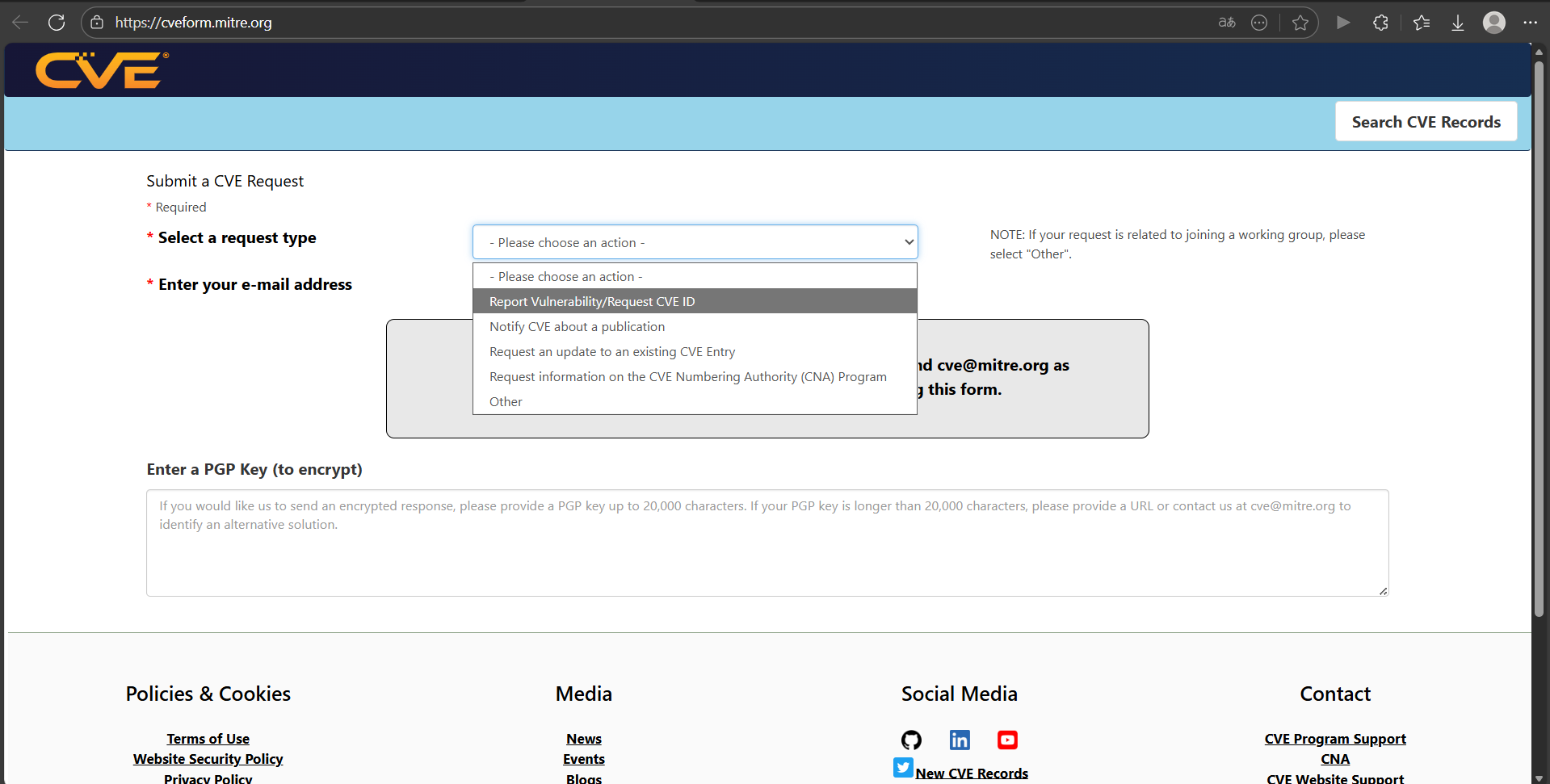

登录CVE官方网站https://cveform.mitre.org/,选择如下选项`Report Vulnerability/Request CVE ID`(报告漏洞/请求CVE ID):

Enter your e-mail address是自己的邮箱名

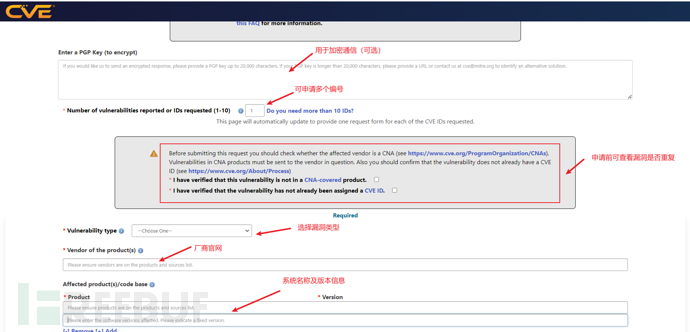

这里根据自己提交的漏洞类型选择相应的选项以及漏洞信息进行填充即可,建议申请前可以去搜索下系统名看看自己的漏洞是否已经重复,避免重复提交耽误时间:

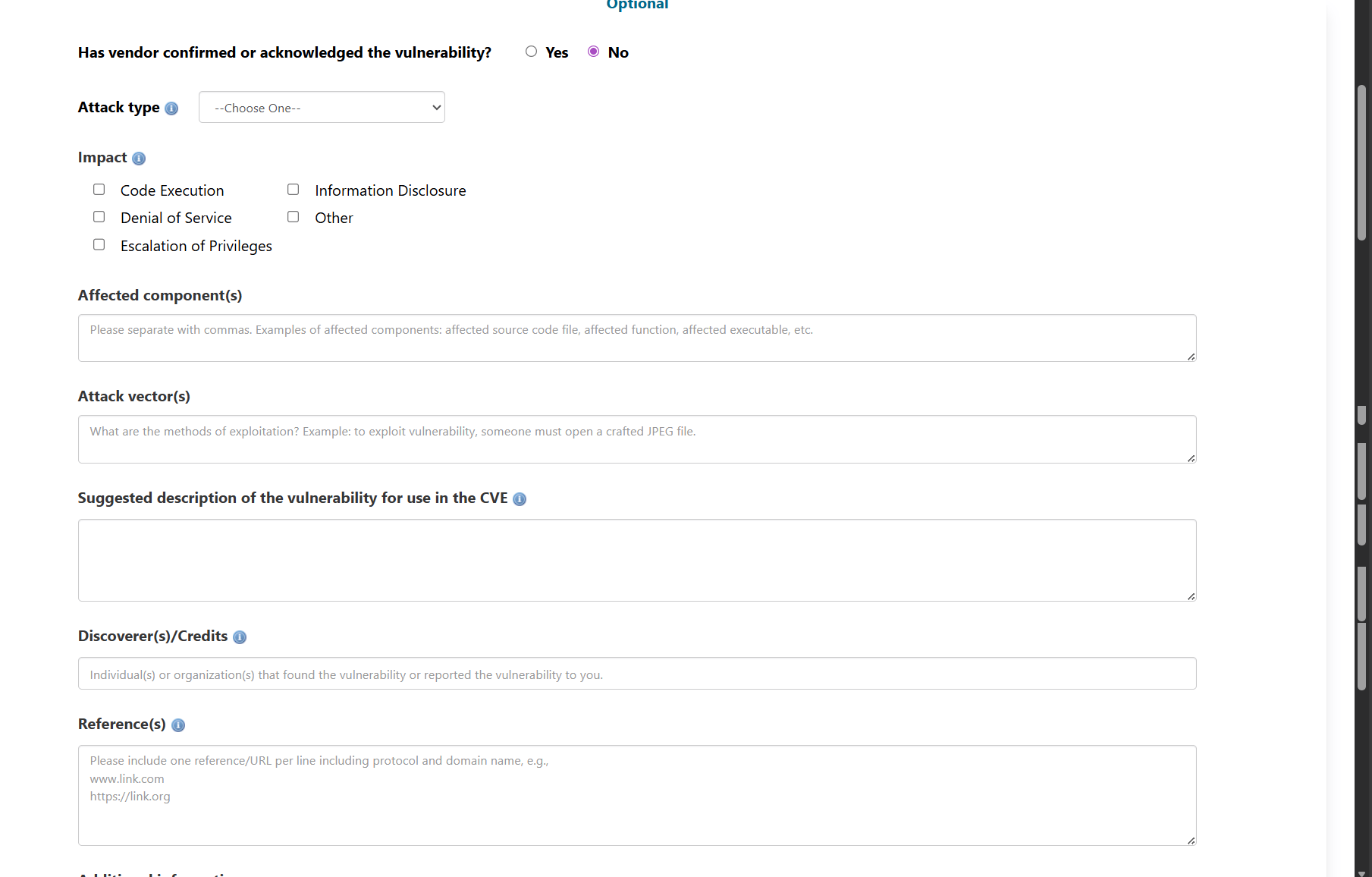

下面的选项是可选的:

1 | Attack type(攻击类型) |

Reference(s) 在CVE文档中指的是证明漏洞存在的公开参考链接,可以是自己的博客,也可以问ai

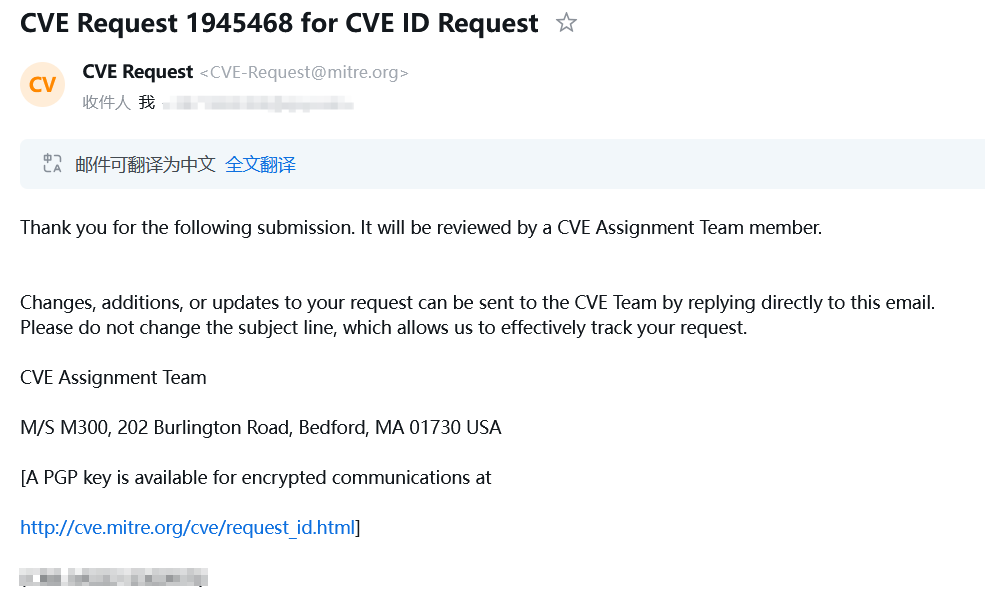

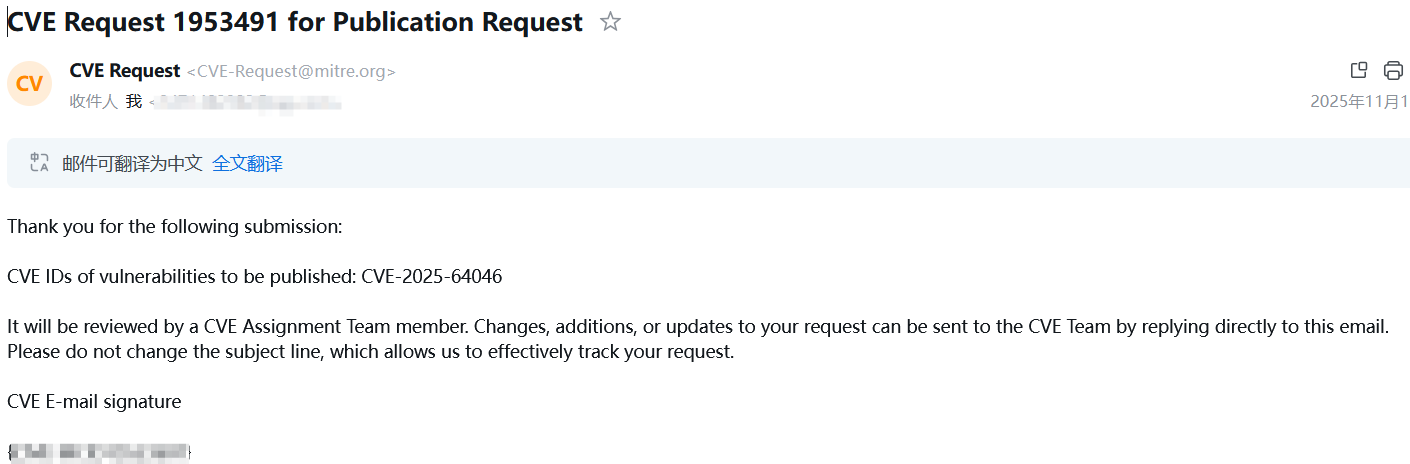

填写完提交后等几分钟就会收到一封邮件反馈,证明CVE收到了你的请求信息已经开始处理了。这只是CVE的初步审核:

接着我这里差不多等了半个月左右就收到了CVE的邮件,证明我们已经通过了第一次审核,其中邮件包含我们所提供的漏洞信息,并且最下面会分配一个CVE编号:

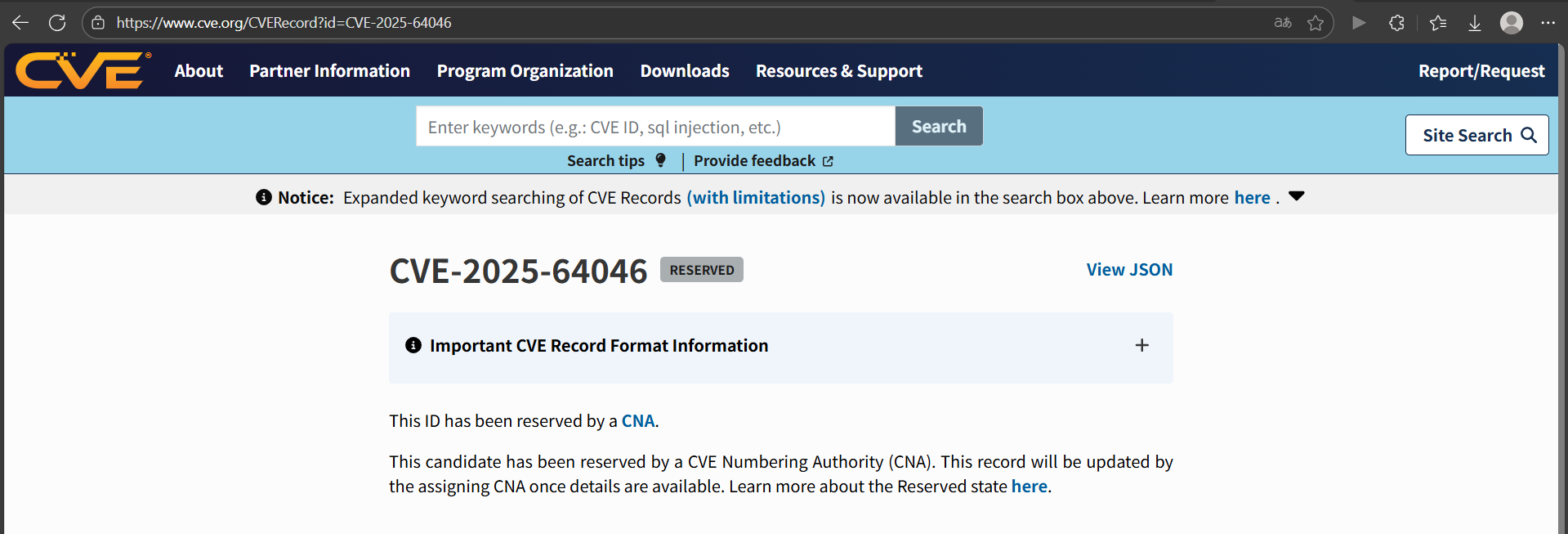

这里与CNVD漏洞申请稍微有些区别,我们虽然可以从官网搜到我们的编号,但是申请下的CVE编号目前为保留状态,必须申请公开才行。

CVE编号公开

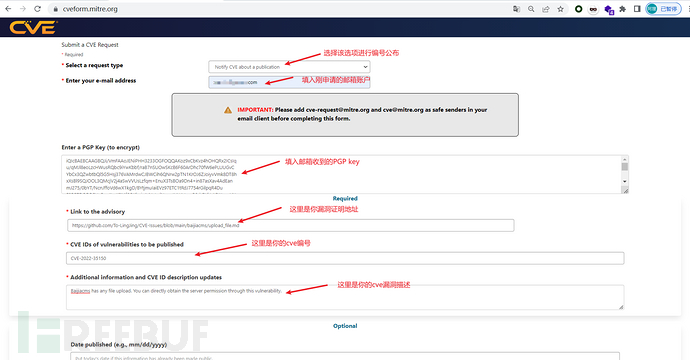

通过**https://cveform.mitre.org/**申请CVE编号公开,选择`Notify CVE about a publication,这里的Enter a PGP Key (to encrypt)`填入你之前cve审核给你邮箱发送的PGP Key(非必填项)。

这里需要注意的是该处的漏洞证明地址是你漏洞的复现过程,与cnvd的报告是一个道理,只不过这里需要你填写一个可以访问到的漏洞证明地址,例如:自己的github、gitee代码仓库地址(确保cve审核人员可以访问到该地址)。

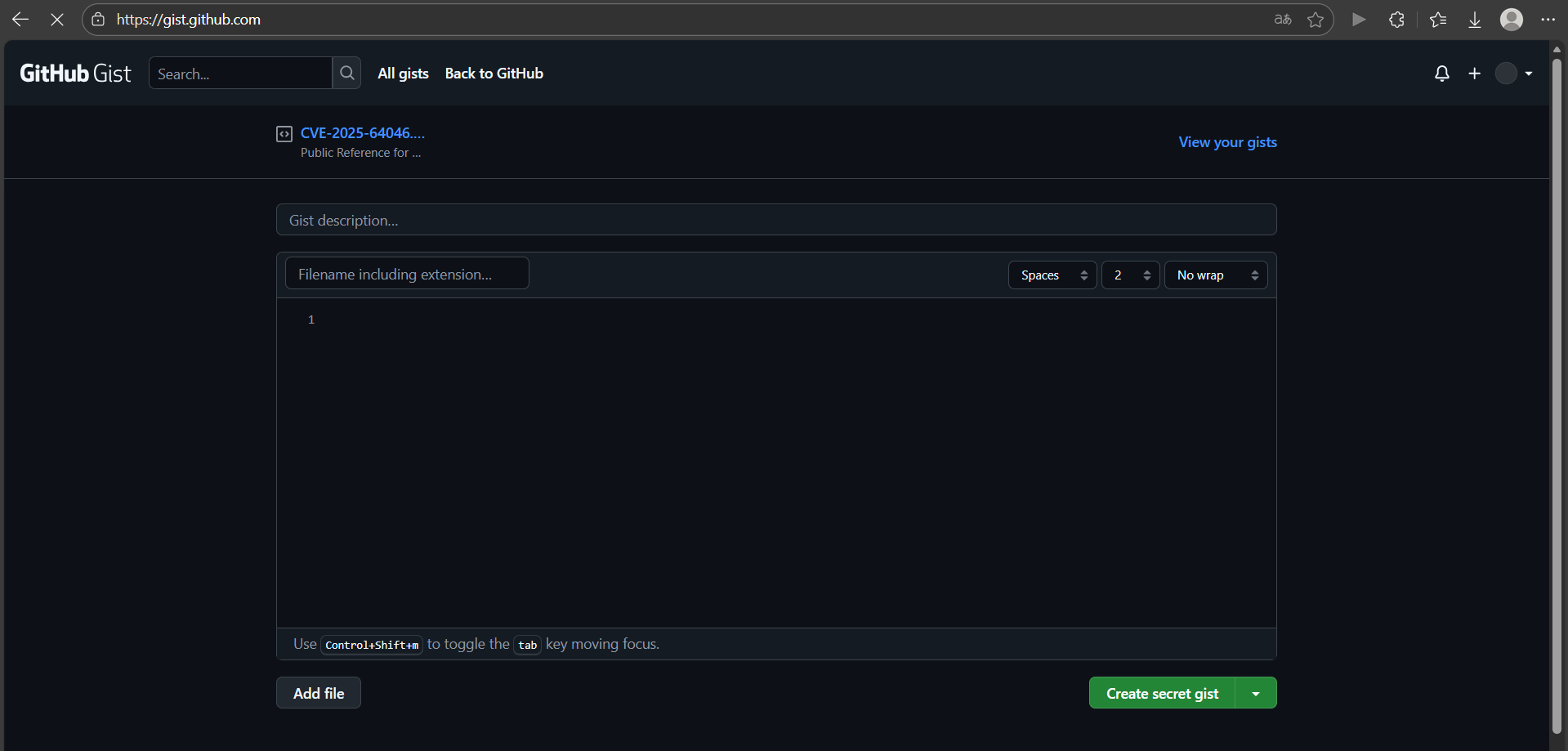

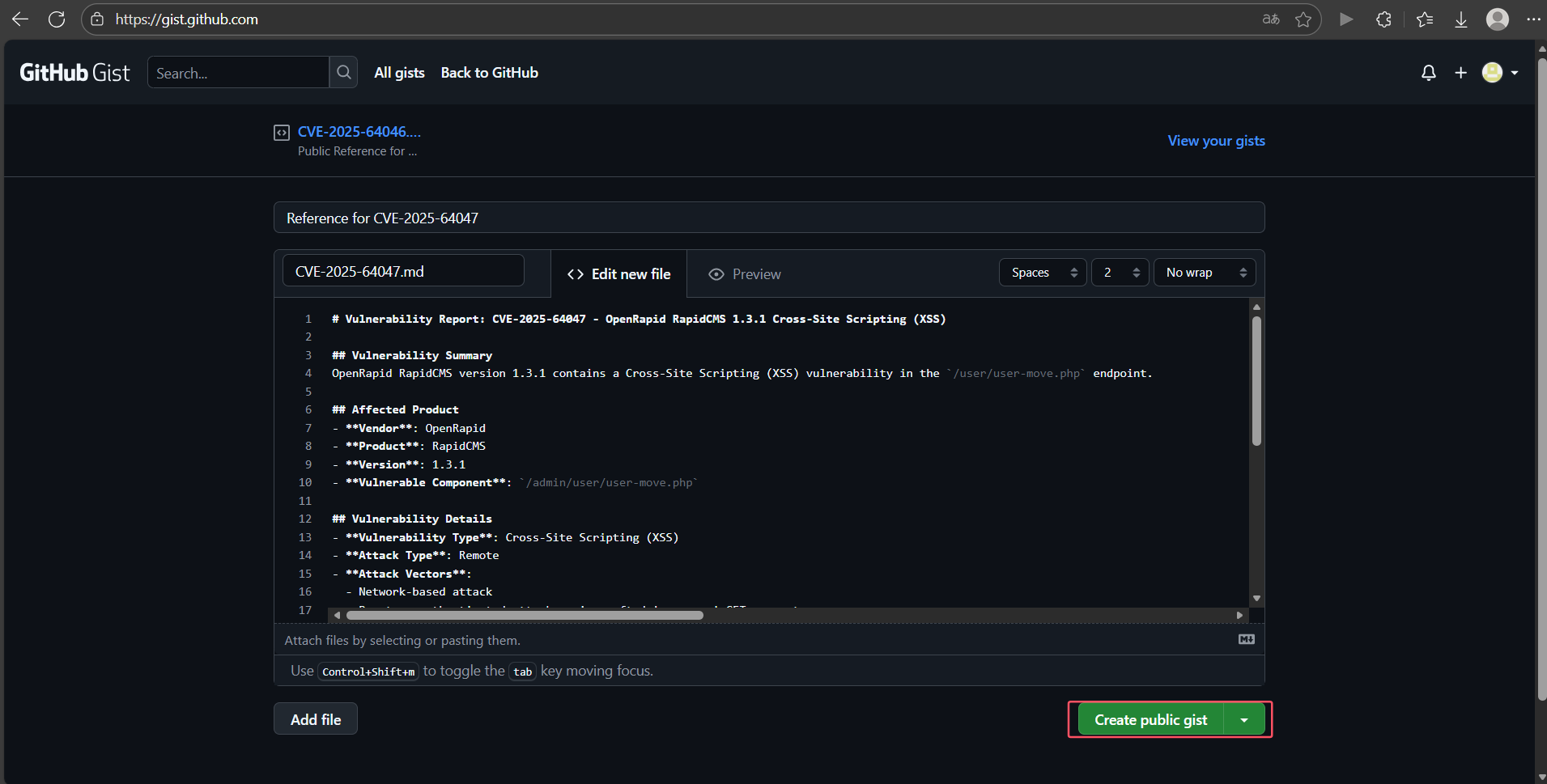

注意这里Link to the advisory需要填写漏洞证明地址,这里可通过GitHub Gist快速创建,访问https://gist.github.com:

在 Gist description...处填写:Reference for CVE编号,如:Reference for CVE-2025-64046

在 Filename including extension... 处填写一个文件名,直接写CVE编号的名字即可如CVE-2025-64046.md

内容就是漏洞包含的核心内容,最后右下角一定要选择 Create public gist:

最后创建后会生成一个链接:

将这个链接写入即可。

点击提交后就开始我们的第二次审核了,等几分钟会再次收到一封确认邮件。

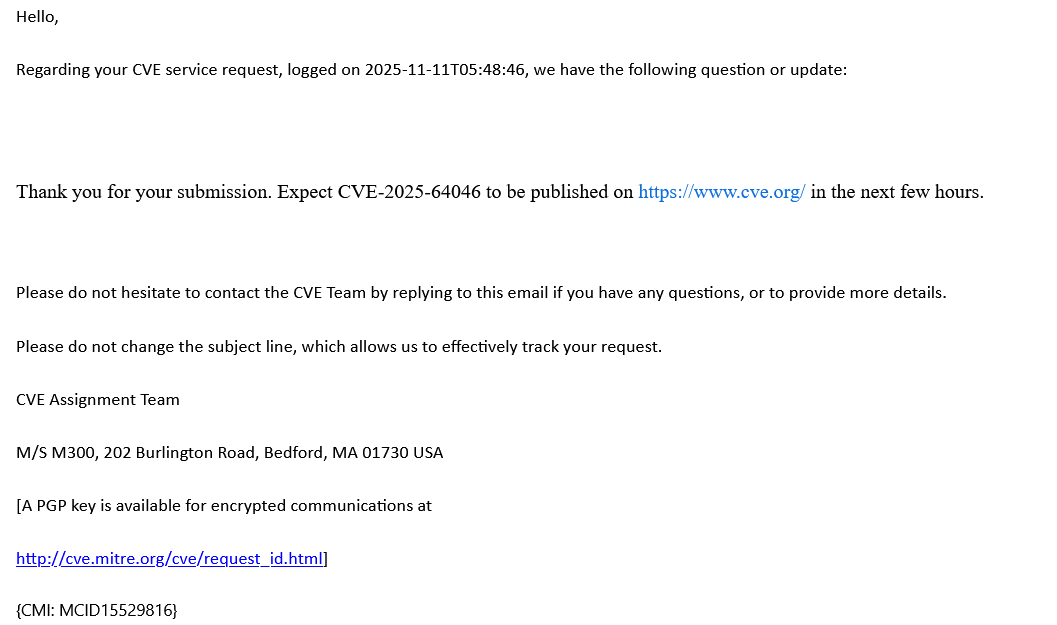

差不过不到一天就会再次收到消息:

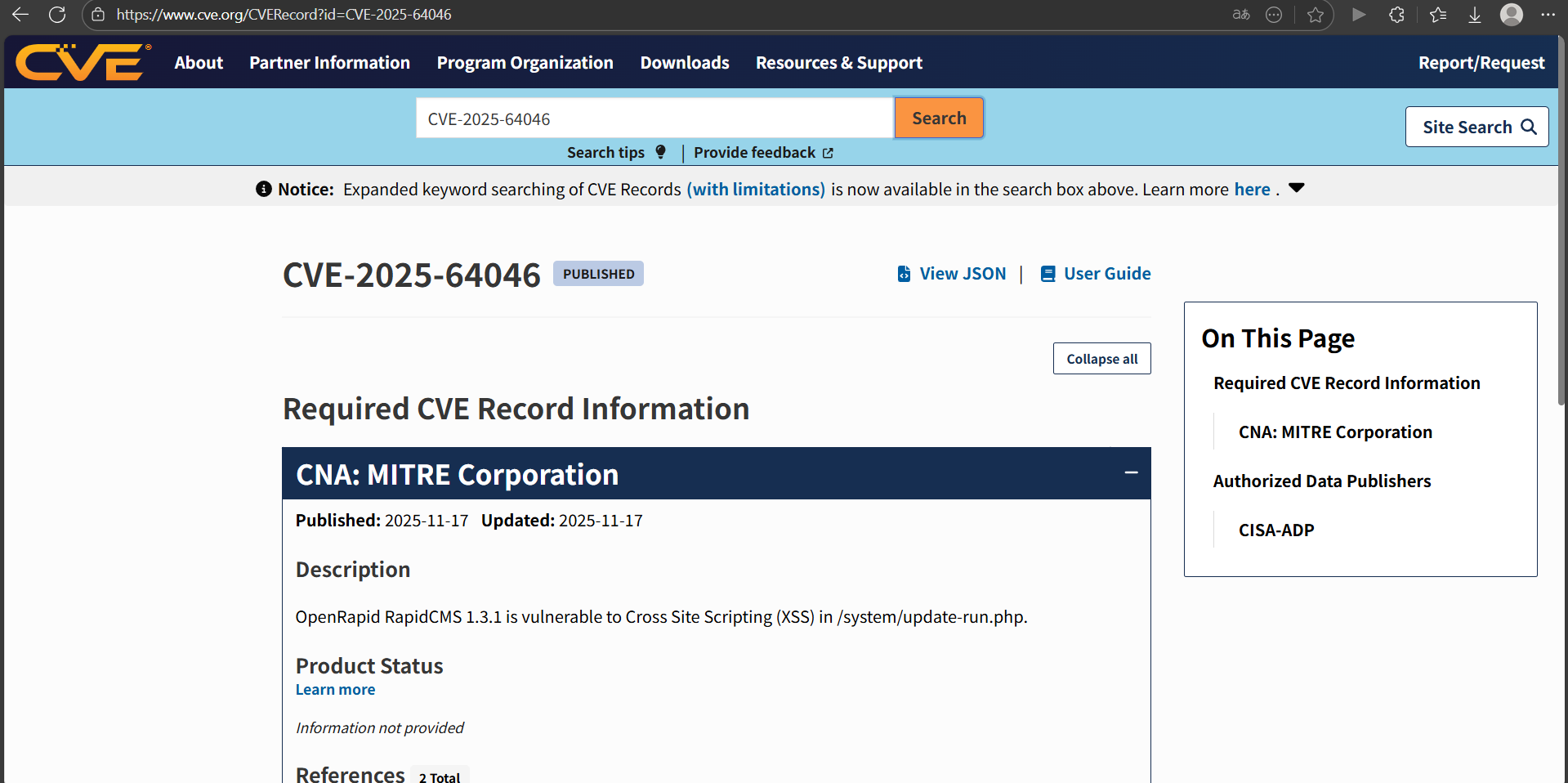

提示漏洞已经公开,再次搜索该漏洞就能查看了: